باج گیری الکترونیکی ، دیگر این روزها تبدیل به یک روش متداول برای هکر ها و افراد مخرب شده است. با رشد چشمگیر ارز های الکترونیکی ، از جمله بیتکوین ( BitCoin ) و سادگی انتقال وجه بدون رهگیری گیرنده آن ، هر روزه شاهد رشد قابل توجه این نوع حملات هستیم، به طوری که بنظر می رسد باج افزار در حال تبدیل شدن به روش شماره یک هکر ها در آلوده کردن سیستم ها می باشد. باجافزارها ( Ransomware ) گونهای از بدافزارها هستند که با استفاده از انواع روش های رمزگذاری دسترسی به سیستم را محدود میکنند و شخص نفود کننده یا هکر در ازای دریافت وجه، امکان مجدد بازیابی فایل ها را برای قربانی فراهم می آورد. برخی از انواع باج افزارها روی فایلهای هارددیسک رمزگذاری انجام میدهند و برخی دیگر ممکن است به سادگی سیستم را قفل کنند و پیامهایی روی نمایشگر نشان دهند که از کاربر میخواهد برای رفع آن مبالغی را به حساب آنها واریز کنند.

طی روزهای اخیر باج افزاری با نام واناکرای (WannaCry) که به صورت خلاصه WCry نامیده می شود بالغ بر ۲۳۰ هزار رایانه را در ۹۹ کشور آلوده ساخته است . حملهی این بدافزار از روز جمعه آغاز شده و گفته میشود خطرناکترین باجافزاری است که تاکنون مشاهده شده است. این باجافزار صنایع و نهادهای مختلفی را در کشورهای متعدد از جمله بیمارستانهای انگلستان، شرکتهای مخابراتی اسپانیا، بانکهای روسیه و تولیدکنندگان ماشین در اروپا را هدف حملهی خود قرار داده است.

بدافزار WannaCry از آسیبپذیری با شناسهی MS۱۷-۰۱۰ بهره برداری میکند که بر روی بسیاری از نسخههای سیستم عامل ویندوز این آسیبپذیری وجود دارد. این آسیبپذیری زمانی بهطور عمومی افشاء شد که یک گروه نفوذ با نام Shadow Brokers، ابزارهای نفوذ متعلق به آژانس امنیت ملی آمریکا را بهطور آنلابن منتشر کردند.

باجافزار WannaCry یک بدافزار ترکیبی است که در مرحلهی توزیع، رفتاری شبیه به یک کرم دارد، این ویژگی توزیع، باعث شده WannaCry خطرناکترین باجافزاری باشد که تاکنون ظاهر شده است. برای اینکه خود را از این حملات در امان نگه دارید، چندین راهحل وجود دارد. یکی از این راهحلها این است که از نسخههای بهروزرسانیشدهی ویندوز استفاده کنید. در حال حاضر شرکت مایکروسافت برای برطرف کردن این آسیبپذیری وصلههایی را منتشر کرده است.

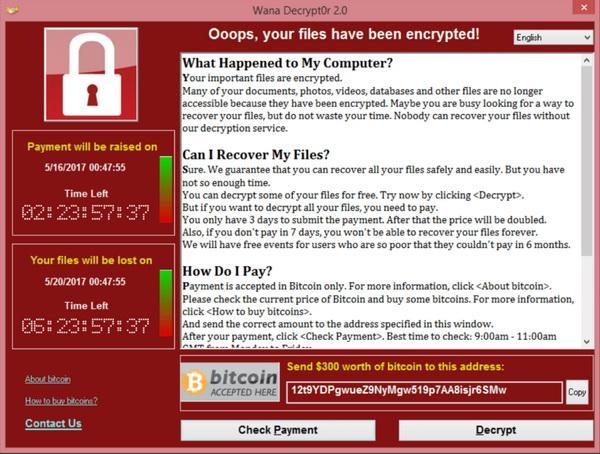

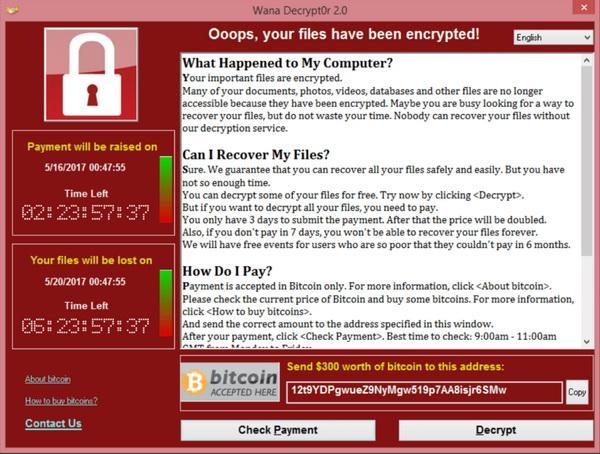

این باجافزار به زبان CPP نوشته شده بود که هیچ تلاشی نیز برای مخفی بودن کد اصلی در آن مشاهده نشد. همانند بسیاری از خانوادهی باجافزارها، WCry در فرآیند رمزگذاری پس از تعویض نام فایلها و فرمت آن را نیز به WNCRY. تغییر میدهد. پس از آلوده شدن سیستم، صفحهای باج خواهانه، مبنیبر پرداخت بیتکوین به ارزش 300 دلار را نمایش داده می شود.

چه ویندوزهایی تحت تاثیر این باج افزار WCry قرار دارند؟

همهی نسخههای سامانهعامل ویندوز، از جمله ویندوز اکِسپی، ویندوز ویستا، ویندوز سِون، ویندوز ۸ و ویندوز ۱۰ و همهی نسخههای کارگزار ویندوز (Windows Server) تحت تأثیر هستند. - مایکروسافت بهروزرسانیهایی را برای همهی نسخههای ویندوز (به جز ویندوز اِکسپی) دو ماه پیش منتشر کرده است. و در روز گذشته بهروزرسانی فوری برای ویندوز اِکسپی منتشر شده است (گفتنی است ویندوز اِکسپی توسط مایکروسافت پشتیبانی نمیشود اما به دلیل اهمیت و گستردگی انتشار باجافزار WannaCry، بهروزرسانی فوری برای این نسخه از ویندوز منتشر شده است)

چگونه با باج افزار WCry مقابله کنیم؟

اگر شما از فایروال استفاده میکنید باید پورت شمارهی ۴۴۵ را مسدود نمایید. این پورت برای ارتباطات نرمافزار SMB استفاده میشود و راه جلوگیری ا انتشار این باجافزار مسدود نمودن پورت مورد نظر میباشد. البته برای این کار از فایروال ویندوز نیز میتوانید استفاده کنید. کافی است به مسیر System and Security در کنترل پنِل وارد شوید و سپس Windows Firewall را انتخاب نمایید. از ستون سمت چپ گزینهی Advanced settings را انتخاب کنید. سپس برای مشاهدهی قوانین دیوارهی آتش بخش Inbound Rules را باز نمایید. سپس از منوی سمت راست گزینهی New Rule را انتخاب کرده و با انتخاب نوع Port، پورت ۴۴۵ , ۱۳۷ و ۱۳۹ در پروتکل TCP و پورت ۱۳۷ و ۱۳۸ UDP را مسدود نمایید. پس از ایجاد رول مورد نظر با راست کلیک روی آن، رول را فعال نمایید.

همچنین از طریق راهنمای ذیل می توانید اقدام به غیر فعال نمودن سرویس SMB نمایید

بر روی Windows 7 و windows Server 2008 می بایست دو دستور زیر را در CMD اجرا نمائید و پس از آن ویندوز را ریستارت نمائید:

sc config lanmanworkstation depend= bowser/mrxsmb20/nsi

sc config mrxsmb10 start= disabled

- بر روی ویندوز 10 و همچنین ویندوز سرور 2012 و 2016 می بایست feature مربوطه را از windows feature حذف نمائید.

- و برای ویندوز سرور 2003 می بایست از راهنمایی لینک زیر استفاده فرمائید

https://www.microsoft.com/en-us/download/details.aspx?id=55248

نظرات